Autor: niemastresu

Wykrywanie pętli na przełącznikach EXTREME z exos

Do wykrywania pętli może służyć stp ale ze względów oczywistych ja przeważnie używam mechanizmu ELRP.

Aby skorzystać z ELRP potrzebne jest kilka prerekwizytów:

- wszystkie porty powinny być w vlanie chronionym przez elrp, ja zwykle tworzę nowy vlan np z tagiem 3000 i przypinam jako nietagowane do niego wszystkie porty

- włączamy klienta elrp – enable elrp-client

- dodajemy wszystkie porty i wykluczamy uplinki. Prz dodawaniu możemy wskazać co ma się stać w przypadku wykrycia pętli – czy port ma być wyłaczony, na jak długo czy np. ma być tylko alarm i trap

- Switch.19 #configure elrp-client periodic elrp_test ports all log disable-port duration 15

- Switch.20 #configure elrp-client disable-ports exclude 24 (This is optional but vital so that uplink ports do not get disabled)

- [za https://extremeportal.force.com/ExtrArticleDetail?an=000083207%5D

Oczywiście to najprostsza konfiguracja, możliwe jest zapewnienie ochrony między vlanowej [np configure elrp-client inter-vlan-loop-detection [on | off]

This command was first available in ExtremeXOS 30.1.], czy portów z włączoną autentykacją.

Gdy mamy już skonfigurowany przełącznik, warto pzretestować czy zapięcie pętli między portami wygeneruje wpis w logach:

06/30/2022 09:10:48.55 Disabling port 5. Permanent

06/30/2022 09:10:48.55 [CLI:Default:6] LOOP DETECTED : 107 transmitted, 2 received, ingress slot:port (5) egress slot:port (11)

jeśli tak to warto go wysłać do XMC/Site Engine [oczywiście warto aby był skonigurowany syslog kierujący do XMC/SE]

Gdy mamy już event syslog w SE możemy na jego podstawie wygenerować alarm a co za tym idzie wykonać inne akcje np. wysłać email do administratorów.

W tym celu tworzymy custom criteria alarm, wybieramy jako kryterium Information Criteria edytujemy listę kryteriów i dodajemy frazę [Phrase] jako zawierającą ciąg znaków ‚Disabling port’ zaznaczając przy niej od razu checkbox.

Pozostało nam wskazać w akcjach co ma się wydażyć po spełnieniu kryterium – ja preferuje email [oczywiście musi być skonfigurowany server SMTP tutaj czasem trzeba pogrzebać w plikach konfiguracyjnych z poziomu powłoki]

W opcjach wysyłki można zmienić zawartość wysyłanego maila obudowując o odpowiednie zmienne, ja zwykle ustawiam mu w temacie LOOP: $message

I to cała filozofia.

Extreme Control – EAP-TLS authentication 802.1x

Szybkie howto dla dodania autentykacji po certyfikatach dla Extreme Control

Przede wszystkim nasz NAC gateway czyli appliance extreme control musi być dodany do domeny AD. W tym celu w profilu LDAP musi być konto z uprawnieniami do:

Reset password

Read and write account restrictions

Read and write DNS host name attributes

Validated write to DNS host name

Validated write to service principal name

Write servicePrincipalName

oraz do odczytu profili LDAP:

https://extremeportal.force.com/ExtrArticleDetail?an=000090980

po restarcie NAC należy zweryfikować czy dodał się do domeny.

Następnie wrzucamy certyfikaty trusted root [najlepiej bundle z SubCA] oraz jeśli ma to być EAP-TLS generujemy CSR do podpisu w domenie:

certyfikat dla nac z poziomu konsoli ssh nac:

generujemy klucz prywatny i za jego pomocą csr

openssl req -new -key nac01-server.key -out nac1.csr -reqexts SAN -config <(cat /etc/ssl/openssl.cnf <(printf „\n[SAN]\nsubjectAltName=DNS:ena-k3s01.bp-itaka.net”))

certyfikat podpisujemy w domenowym w CA za pomocą kopi szablonu RAS-IAS – ITAKA RAS IAS template z pozomu powershell

certreq -submit -attrib „CertificateTemplate:KopiaRAS-IAS” nac.csr

UWAGA – nazwa template jest bez spacji – inaczej niż to wygląda z poziomu GUI !

Template pownien zostać zmodyfikowany aby uwzględniał nazwę dns z żądania oraz aby cert był wystawiany na 5 lat

Podpisany csr łączymy z kluczem prywatnym server.key

openssl pkcs12 -export -out nac1.pfx -inkey nac01-server.key -in nac1.cer

i wgrywamy do NAC.

Palo Alto – migracja konfiguracji z Cisco ASA

Dziś krótko, o migracji Cisco ASA do Palo Alto z użyciem narzędzia se stajni Palo – Expedition [migration tool].

Od razu co cię nie zapewne nie uda automatycznie –

- Zony – prawdopodobnie wszystkie interfacey będą przy migracji w osobnych strefach więc może ich być zdecydowanie za dużo – stąd ręczna robota – konsolidacja stref i wszystkie zależności – security, naty.. Ja tutaj dodatkowo z cli zmieniałem nazwy wszystkim strefom dodając ‚-zone’ na końcu. Polecam Notepad++ i ręczną automatyzację. rename zone … to …

- NAT’y – o ile source naty przejdą pewnie poprawnie o tyle destination, ze względu na specyfikę Palo Alto będą wszystkie do poprawki, wiadomo obie zony zewnętrzne na zewn. IP i translacja do środka. Komplementarnie trzeba wszystkie polityki security poprawić – zony WAN do LAN, z zewn IP 🙂 Dodatkowo ważne aby zwrócić uwagę na kolejność reguł NAT !

- Obiekty – pewnie będzie tutaj zabawa bo serwisów będzie mnóstwo zaciągniętych z ASY. Co więcej może wystąpić sytuacja gdzie nie był wskazany typ UDP czy TCP – do poprawki w Expedition na etapie migracji. Mogą się pojawić sytuacje gdzie dany serwis będzie źle zampowany do portu np ‚domain’ mi zamapowało do portu 6500 🙂

- Duplikaty nazw – pewnie będzie tego sporo, na Palo sprawdzana jest unikalnosć nazw wielu obiektów.

- Interface’y – na etapie migracji w Expedition dobrze od razu zmienić. Warto pamiętać aby wrzucić ‚czysty’ konfig z Palo aby potem nie było duplikatów.

Co da się automatem ?

- obiekty

- reguły security [weryfikacja i poprawki]

- naty j.w

- interface’y

- tunele ipsec s2s

Do uzupełnienia miałem tagi, które pojawiały się w expedition ale nie aplikowały się do polityk. Zrobiłem ręcznie przez CLI z udziałem excel i notepad++

Finalnie dostajemy spory bałagan – za dużo stref, za dużo obiektów, brak reguł aplikacyjnych, duplikaty. Przy mniejszych migracjach na pewno warto rozważyć migrację ręczną bez użycia Expedition tylko wyklikanie wszystkiego ‚ręcznie’

Na koniec – samo przepięcie, jak w każdym przypadku przy zmianie urządzenia stojącego na brzegu i mającego po drugiej stronie sprzęt nad którym nie mamy kontroli, warto zapewnić sobie na czas przepięcia udział administratorów providera aby mogli poczyścić tablice arp i ewentualne statyczne przypisania mac i/lub port security.

Ze swojej strony na palo oczywiście dobrze jest pamiętać o odpowiednio długim oknie serwisowym [w 5 min raczej to nie zadziała] oraz o kilku fajnych poleceniach jak:

- test arp [wysyłanie GARP z palo aby inne urządzenia odświeżyły wpisy]

- test vpn [aby zainicjować tunele IPSEC]

Tyle na szybko 🙂

Ukraina… ach Ukraina

Wczoraj, a w zasadzie dzisiaj wróciliśmy z kolejnej, weekendowej wycieczki do Lwowa. Na początek to co najbardziej nam utkwiło w pamięci – potworne kolejki na granicy zarówno w jedną jak i w drugą stronę. Jeśli więc planujecie wyjazd w weekend – odradzam. Na wyjeździe z Polski czekaliśmy 4,5h, wracając 7,5h.

Ukraina to jednak dziki kraj. Przed granica gigantyczna kolejka podzielona na 3 główne pasy:

- tiry

- do oclenia [tzw czerwony]

- nic do oclenia [tzw zielony]

W praktyce pasów robi się 5 bo między pasami śmigają starzy bywalcy i roszady tirów.

W praktyce większość z nas [normalnych turystów] powinna ustawić się na pasie zielonym – jest on najdłuższy i w naszym przypadku ciągnął się jakiś kilometr od przygranicznego ronda w Krakowcu [miejscowość po Ukraińskiej stronie – od polskiej strony Korczowa].

Pas czerwony o połowę krótszy i idący paradkosalnie szybciej [choć przecież czas potrzebny na oclenie, wypełnianie dokumentów etc powinien być dłuższy niż dla tych co nic do oclenia nie mają. Rzeczywistość jest zdecydowanie inna. Przed rondem [jeszcze przed wjazdem na granicę] stoi blokada. Rola owej blokady w założeniach miała chyba sprawiać, że nie będzie blokowało się rondo i że uprzywilejowane samochody będą mogły przejechać. W praktyce jest to przykład korupcji i sobiepaństwa – puszczani są szybciej Ci którzy zapłacą – oficjalne myto to 300 hrywien pod warunkiem, że się zgodzą i że się zdąży przed zmianą łapówkarzy.

Tempo zielonego pasa – 1-15 aut na godzinę… czerwonego dwa razy szybciej. Z rozmowy ze znawcami wynika, że nawet jak się nic do oclenia nie ma można śmiało jechać czerwonym pasem – 1 stopień cwaniactwa zaliczony. Drugim jak się łatwo domyślić jest danie łapówki i jazda międzypasiem. Są jednak jeszcze stopnie 4 i piąty. Po lewej stronie od granicy jest polna droga pełna wądołów lecz nie straszna dla pereł ukraińskiej motoryzacji gdzie łada samara to już lans. Droga ta mija cały korek i wpada tuż przed rondem [pod prąd] i tąże drogą stale cieknie strużka cwaniaków. Najwyższym jednak stopniem i ukoronowaniem cwaniactwa granicznego jest przejazd ostatniej mili pod prąd. Potrzebujemy w tym celu jedynie swiateł awaryjnych i już możem się śmiać ze stojących w kolejce naiwniaków – super prawda ? W szczycie w ciągu pięciu minut tym sposobem śmignęło koło mnie z prędkością >60km/h 6 aut. Nie… nie były to autobusy wiozące ciężko pracujących ludzi do pracy, nie nie były to nagłe przypadki zasłabnięcia i kobiety w ciąży…

Pod prąd wpadali tuż za blokadą na rondo i dzięki temu czas stania w kolejce wydłużał się o kolejne godziny…

Godziny które można spędzić na miłej konwersacji z rodakami – prawda ? Samochodów z rejestracjami z Polski jest przewaga więc zagajam do pierwszego w kolejności – hmm to już nawet nie akcent zabużański toć to rodowity Ukrainiec, następne auto z rejestracją RTS – to samo i kolejne, i kolejne z rejestracją poznańską i kolejne z dolnośląską i na niemieckich numerach równiez piękna ukraińska mowa. Za dziesiątym podejściem – sukces – krajan, już obyty wyjaśnia że cła na ukrainie duże więc wszyscy ukraińcy rejestrują przez słupy auta w polszy… 500zł taki deal i można się cieszyć swoboda podróżowania.

Po 6 godzinach ruchu dowolnego zjawia się policja, jeden radiowóz przed rondem trochę zatrzymał sznurek podprądowców, jednak na pełen sukces przywrócenia praworządności trzeba było poczekać jeszcze pół godziny na przyjazd dwu kolejnych radiowozów. Wtenczas jak za dotknięciem magicznej różdżki ostatnie 300 metrów do ronda minęliśmy w 5 minut i przeszczęśliwi wylądowaliśmy na kontroli granicznej mogąc otrzymać upragnioną, niesmiertelną karteczkę do zbierania podpisów i pieczątek [podpisów jest dwa i pieczątek również dwa – bez nich można zapomnieć o wyjeździe z Ukrainy] Sprawa po stronie ukraińskiej była już dosyć szybka, trochę gorzej po stronie polskiej gdzie posiadacze aut z rejestracjami polskimi , niemieckimi i czeskimi ustawiali się radośnie na pasie UE. Nic to że środku sami Ukraińcy, kierowca rżnie głupa, że nie wiedział. Dlaczego mnie to złości – otóż dlatego że taki cwaniak wstrzymuje ruch gdyż celnicy odprawiają samochody grupowo po kilka. Więc zamiast puścić bogu ducha winnych turystów, wszyscy czekamy na drobiazgową kontrolę ukraińskiej fugonetki gdzie celnik z psem i śrubokrętem rozkłada tapicerkę na części….

Oczekiwanie umilają odgłosy silników pereł niemiecjkej głównie motoryzacji – 30 letnich volkswagenów kaszlących i dławiących się własnym oddechem, posklejanych taśmą klejącą [tak to nie żart, wiele tych pojazdów sklejonych jest na słowo honoru] Jednemu z nich koło się zepsuło temu wolkswagenu – zapieczone na amen, nieściągalne – niewesoło. Odruchy współczucia jednak przetłumiły oparo-spaliny taniego ukraińskiego diesla buchające prosto w nasze okno i buchające to nie jest za duże sowo. Świeże powietrze łapaliśmy jak ryby korzystając z krótkich chwil bezautobusowego wytchnienia.

Co można przewieźć – 2 paczki papierosów na głowę – papierosy są potwornie tanie od 7do 22 hrywien co daje ok 1,5 zł paczka.. [Nie potwierdzone info od krajana że za każdą paczkę ekstra – 200 złociszów, a rzeczywiście to potrafią sprawdzać. Przy nas kilka sporych reklamówek wylądowało w koszu.]

Litr wódki bądź podobny ekwiwalent piwa. Alkohole też są tanie.

Paliwo -litr diesla 18-22 hrywny – ok 3 złote, na stacjach leja pod korek, wskaźnik zaczął opadać 180 km od granicy 🙂

Nie wolno – mięso, mleka, jajek

Entrophy – szkic

Prolog I

Obudził się nagle, od razu całkowicie trzeźwy z nieuchwytnym wrażeniem jakby stało się coś ważnego. SRP sygnalizował, że do planowanej godziny wybudzenia zostało 40 minut. Wszystko w około wyglądało normalnie, te same widziane codziennie przez ostatnie 5 lat ściany i meble, stanowiące skromne wyposażenie studenckiego dormitorium. Nie zapalając światła lawirując między pozostawionymi w nieładzie rzeczami przemknął się do łazienki. Z lustrzanej powierzchni nad umywalką spoglądała na niego nieciekawa, upstrzona śladami po ospie fizjonomia. Szybko się umył, ogolił i zbierając po drodze spodnie i bluzę udał się do kuchni sprawdzić czy coś jeszcze jadalnego pozostało po zeszłotygodniowych zakupach.

Siedząc przy stole popijając herbatę i zagryzając twardym jak skała sucharem przełączył SRP ze stanu czuwania w tryb aktywny i automatycznie zaczął przeglądać nocne newsy W pewnym momencie trzecia ręka zawisła w pół ruchu nad listą wiadomości. Jego ASB informował, że wysłał prośbę o konsultację do profesora Hegla. Szybka analiza treści wskazywała że o 3 nad ranem Sieć NU uniwersytetu przesłała wyniki o które prosił i zgodnie ze wzorcem behawioralnym ASB pokierował sprawę dalej. Natychmiast przeszedł w głęboki sprzęg i trybie półsyntezy zaczął przyswajać sobie otrzymane od NU informacje. O dostęp do czasu sieci starał się od 2 lat. Tylko dzięki temu, że studiował fizykę zintegrowaną miał możliwość wykorzystania prawie nieskończonych możliwości sieci neuronowej, przez 3 minuty. Minuty, które na wolnym rynku kosztowały więcej niż prywatna wyspa. Sieć NU nieustannie się rozwijała. Pozbawiona świadomości struktura biologiczna zbudowana z oddanych na cele naukowe mózgów potrafiła znaleźć odpowiedź na każde zadane pytanie. Odpowiedź, która rzadko zadowalała pytającego. Złośliwi nazywali NU wyrocznią. Faktem jednak było, że początek NU był końcem wojen, biedy, stagnacji. Pierwsze lata były okresem najbardziej dynamicznego rozwoju w historii. Do czasu gdy weszła w życie ustawa Kellermana, Sushiro i Mireckiego ograniczająca zakres korzystania z NU. Niezwykle intensywny rozwój okazał się o tyle błogosławieństwem co przekleństwem. Niektórzy intuicyjnie czuli, że coś idzie w złą stronę.

Jedną z tych osób był Aleksander Mirecki, profesor fizyki na zjednoczonym uniwersytecie w Petersburgu. To on zadał odpowiednie pytanie NU – o to gdzie zaprowadzi obecny trend. Odpowiedź jak wszystkie inne jawnie została udostępniona wszystkim SRP. Tydzień później przywrócono jeden z głównych systemów walutowych i zamknięto dostęp do NU wyznaczając stawki za korzystanie z jej czasu. To co było darmowe, darmowym być przestało. W jednej chwili 8 miliardów ludzi staneło przed pytaniem co dalej ? Rok 2224 był rokiem pierwszej od 120 lat wojny. Wojny totalnej, w której po jednej stronie staneli obrońcy obecnego trendu z regresjonistami. Wrogiem mógł być każdy. Nie była to wojna tocząca się na zewnątrz. Regresjoniści masowo wyłączali swoje SRP i ASB co natychmiast doprowadziło do załamania wszystkich głównych gospodarek. Powszechny dobrobyt stał się przeszłością. Nastąpiła segregacja niezależna od koloru skóry, wyznania, wieku czy płci. Ludzie obstający przy obecnym trendzie nazwani S-ami stopniowo starali się przywrócić dawny porządek, wypluwając ze swojego systemu wszystkich, którzy byli przeciw. Wydzielone zostały osobne terytoria i znów po półtora wieku pojawiły się granice.

[…]

II

Sprawdził logi ASB. Na szczęście nie było jeszcze za późno. Profesor Guillard nie otrzymał wiadomości i można ją było odwołać. Już dawno wyłączył by swój ABS w diabły, gdyby nie to że odebrano by mu dostęp do NU i stypendium. Chris był ujemniakiem i to głębokim. Na ile głębokim nigdy nie stwierdzono gdyż odkąd odkrył, że tak jest, nie pozwalał aby testy określały go niżej niż -2. Na podstawie kilku eksperymentów, które przeprowadził, oceniał że jego zdolności zwiększania entropii były przynajmniej na poziomie -8. Oznaczało to, że zwykle to czego nie chciał po prostu się nie wydarzało. Nie wydażył się też nigdy test, który by go reklasyfikował i odesłał do zamkniętej enklawy. Sprawami entropii interesował się od dziecka. Fascynowało go dlaczego tak bardzo zaburzone jest prawdopodobieństwo. Badania tego zagadnienia były ciągle w powijakach. Chociaż wiadomo było, że zaburzenia entropii istnieją i mają wpływ na wszystko co nas otacza nie było do końca jasne jak to się dzieje. Powstały narzędzia potrafiące mierzyć poziom entropii i korelować te dane ze środowiskiem w szczególności z ludźmi. Problem polegał na tym, że narzędzia nie zawsze działały, czego Chris był najlepszym dowodem. Wyjątkowo częste awarie, niejednoznaczność wyników, a nawet klęski żywiołowe, sprawiały że dane na ten temat gromadzone były niezwykle opornie. Dlatego powstała enklawa. Miejsce gdzie gromadzono tych, u których odchyły entropijne były bardzo wysokie. To oni byli w stanie przechylić szalę prawdopodobieństwa na korzyść badaczy. Niestety okazało się, że kasta S zbyt silnie upolityczniła enklawę. Z bezinteresownych badaczy stali się kreatorami trendu. Dzięki temu wielu regresjonistów bezwiednie zmieniło strony jakby zawsze byli zwolennikami postępu.

Chris wyszedł ze sprzęgu i na spokojnie zastanowił się nad danymi, które właśnie przeczytał. Było to nieprawdopodobne ale jednak prawdziwe. W kwadrancie ksiC5 istniała największa anomalia entropijna jaką kiedykolwiek zaobserwowano. Istniała i miała się bardzo dobrze, chociaż pierwszego odkrycia dokonano ponad dwadzieścia lat temu. Od tego czasu jednak wszystkie badania, a nawet dwie ekspedycje zakończyły się totalną klapą. Badania utajniono tak skutecznie, że klucze algorytmów zostały skasowane przez co dane stały się bezużyteczne. Oczywiście można było użyć NU do deszyfracji, brakło jednak zainteresowanych, a o badaniach zapomniano. Owszem czasem ktoś coś napomknął, nawet próbowano na nowo rozpędzić machinę poszukiwań. Kończyło się to jednak równie szybko jak się zaczynało.

Chris poczuł ciarki przechodzące wzdłuż kręgosłupa. Ostrożnie… tylko ostrożnie i spokojnie, powtarzał sobie w myślach. Nie spieprz tego. Na początek zgrał backup behawioralny na prywatny, kupiony nielegalnie neurointerface NI. Jeśli zdąży się że zapomni dlaczego to co właśnie odkrył jest ważne NI wstrzyknie tę informację prosto do jego świadomości. Chris zmodyfikował NI o algorytmy entropijne i mały generator dyspersyjny. Była duża szansa, że będzie odporne na zaburzenia pola.

Od kiedy micronet losowo skanował wszystkie przystawki ASB wolał się zabezpieczyć. NI informował go o prawdopodobieństwie skanu i na czas skanowania wymazywał wszystkie informacje, które mogły by sprawić że Chrisem zainteresuje się ktoś więcej niż manager targetingowy reklamy. Zresztą był wzorowym obywatelem, NI za niego dbał o profil behawioralny, bez niego ASB po pierwszym skanie został by sklasyfikowany jako wadliwy albo co bardziej prawdopodobne sam Chris stałby bardziej znany niż zamierzał.

Teraz jednak miał inne zmartwienie, algorytmy entropijne nie powstrzymają zmiany na długo. To była jego szansa, musiał działać szybko. Rok temu odkrył, że zmiany entropi są nieuchronne acz powolne. Im więcej dać im czasu tym bardziej wzorzec się utrwala. Stąd też generator dyspersyjny, niśmiała próba rozproszenia wzorca, zaburzenia conntinuum entropijnego, w ograniczonym, prawie niezauważalnym w skali kosmicznej zakresie, zakresie który dla Chrisa był jednak bardzo ważny gdyż obejmował jego własną osobę. Chris wykorzystywał własne właściwości entropijne. Jego -8 dawało mu do ręki potężne narzędzie, które zamierzał wykorzystać. Ponownie wszedł w sprzęg jednak tym razem włączył się w strumień sieci społecznościowej FacePrime. Udało mu się wyselekcjonować i poznać ok 150 osób na całym świecie których współczynnik entropijny był poniżej -5. Niektórym z nich pomógł przejść testy. Teraz potrzebowął ich pomocy. Korzystając z przygotowanego szablony VR wywołał prywatną, szyfrowaną manifestację vprzestrzenną i wysłał zaproszenia. Aby nie tracić czasu nałożył na ASB silne ograniczenia NI i pozostawił w VR swoją manifestację, która gdy pojawią się inni przekaże wszystkie informacje i odpowie na ewentualne pytania. Ciągle w sprzęgu uruchomił podprogram symulacyjny, odłączył SRP i wyszedł z dormitorium wprost w chłodne przedpołudnie. Na ulicy wybrał kierunek na centrum lotów. Wiedział, że w najbliższej okolicy nie ma żadnego skanera. Nieprzypadkowo zamieszkał właśnie tutaj. Nieśpiesznie idąć przed siebie rozglądał się wokoło. Jak na złość nie było nikogo kto nadawał by się do realizacji planu. Za chwilę wejdzie w strefę skanu i będzie za późno. Zwolnił kroku udając głęboki sprzęg pochylił głowę. Sekundy wlokły się jak godziny, na plecach czuł strużkę potu. Nie pamiętał kiedy ostatnio czuł się w ten sposób. Wszystkie przygotowania, miesiące badań, nadzieja na to, że kiedyś przyjdzie ten dzień. Teraz gdy nadszedł Chris czuł się jakby nie było to realne. Działał automatycznie podczas gdy jego świadomość nie przyjmowała jeszcze tego do wiadomości. Zamerzał złamać wszystkie obowiązujące zasady. To już nie było niewinne hakowanie sieci za które co najwyżej mogli go wylać z uczelni i zamknąć limit kredytów. Chris zamierzał porwać statek międzygalaktyczny klasy Omega. To jednak był wierzchołek góry lodowej. Jeśli jego przypuszczenia były słuszne, zamierzał też wywołać dystorsję entropijną mogącą zmienić cały dotychczasowy porządek rzeczy i to w skali całej galaktyki.

Nareszcie zobaczył przed sobą tego na kogo czekał. Potrącony niby przypadkiem przechodzień nie wiedział, że użyczył Chrisowi fragmentu swojego DNA. Po chwili najbliższy skaner bezrefleksyjnie zarejestrował że przechodzący w kierunku swojego mieszkania pan Nakamura nagle zawrócił w kierunku kosmoportu.

Chris bez problemu przebył dalszą drogę. SRP informował, że z każdą chwilą rośnie wsparcie ze strony jego przyjaciół. Współczynnik entropijny w otaczającej go przestrzeni był tak niski że pewnie strażnik który by zamierzał go zapytać o dokumenty dostał by nagłego ataku wyrostka lub ataku śmiechu z powodu niedorzeczności tej myśli. Dziwnym trafem też drzwi do kosmoportu były szeroko otwarte, skanery wyłączone, a automatyczny system weryfikacyjny zastąpiony ręcznym. Chris przeszedł więc bez większych przeszkód przez stanowisko kontrolne, zwinął po drodze zgubione przez roztargnionego pilota dokumenty, połączył się z siecią lokalną LL i udając Aleka Sorenberga, pilota klasy S bez dalszych przeszkód dostał się na pokład wysłużonego wahadłowca. Przez LL wysłał zawiadomienie, że wahadłowiec uległ awarii i wszyscy muszą niezwłocznie opuścić pokład. Prawdziwy pilot Sorenberg cierpiał właśnie niewypowiedziane katusze w lotniskowej toalecie.

Gdy pokład był już pusty, włączył maskowanie, sprzęgł SRP z interfaceem wahadłowca i przerzucił podprogramy sterujące oraz koordynaty trasy. Przez chwilę stał w bezruchu, rozedrgany i niespokojny. Teraz nie miał już nic do roboty przez następne 2 godziny, jednak buzująca w żyłach adrenalina sprawiała że ręce nie mogły znaleźć miejsca na oparciach fotela. Co chwilę wstawał i chodząc od ściany do ściany przewijał w myślach wydarzenia ostatniego dnia.

Słownik:

ASB – autonomiczny system behawioralny.

SRP – system rozszerzonej percepcji. System opracowany w 2156r na uniwersytecie New Dehli jako rozszerzenie możliwośći mózgu ludzkiego poprzez dodanie nowych zmysłów i zwirtualizowanych możliwości manipulacji. Rozwój technologi był możliwy dzięki wznowieniu badań Hiro Yamagato, który w pierwszej połowie XXI w opracował podstawy interfaceów bionicznych twierdząc, że mózg można wykorzystać i programować jak komputer. We wczesnej fazie wykorzystane zostały także badania nad interfejsami myślowymi używanymi do sterowania protezami. Badacze zwrócili uwagę że mózg ludzki odpowiednio stymulowany potrafi uczyć się nieznanych nowych zmysłów i zachowań.

SRP opiera się o niezależny, prekonfigurowany konstrukt neuronowy, symulujący w różnym zakresie [zależnym od indywidualnych predyspozycji] rozszerzenia percepcji &-sight, &-touch, &-move. Osoba z zaimplementowanym SRP zyskuje poprzez &-sight stałą wizualizację wirtualnego interfejsu dla konstruktu neuronowego. Obsługa interfejsu odbywa się poprzez tzw. RC – rozszerzenia ciała w wersji pierwotnej dodatkowe ręce obsługujące &-touch.

System zapewnia też komunikację z systemami zewnętrznymi poprzez konwersję i wzmocnienie fal mózgowych.

hasła skojarzone: syntetyk, ASB, naturaliści, &-sec

syntetyk- osoba która zdecydowała się na syntezę konstruktu neuronowego z własnym mózgiem. Proces taki w większości przypadków prowadził do upośledzenia niektórych funkcji poznawczych lub motorycznych. W 2193 roku został wprowadzony WCW wskaźnik całkowitej wydajności systemu określający graniczną wartość PSI [funkcji objętych świadomym nadzorem]

IKZE – ING jak działa :) Czy warto oszczędzać ? Jaka emerytura ?

Dziś krótko,

chcąc uniknąć podatku i myśląc o emeryturze zainteresowałem się indywidualnymi kontami zabezpieczenia emerytalnego. Nie jest to wprawdzie model z UK gdzie mało, że nie płacę podatku to jeszcze państwo mi dokłada, ale zawsze coś.

Co mnie jednak skłoniło do napisania tego krótkiego wpisu to kolejny przykład bankowej zagrywki drobnym drukiem. Otóż ING zachęca klientów wysokością kapitału po 28 latach – ponad 300k – to już coś ! Ale, ale – jak to policzyli cytuję:

„Wyliczenia dokonano w oparciu o obecnie obowiązujące stawki oprocentowania dla Indywidualnego Konta Zabezpieczenia Emerytalnego przy założeniu, że pierwsza wpłata w wysokości maksymalnej kwoty ustalonej na 2015 r. rok następuje w dniu otwarcia IKZE, a każda kolejna wpłata maksymalnej kwoty dokonywana jest w rocznicę otwarcia IKZE i jest większa od kwoty w roku poprzednim o 4,8% (przewidywany wzrost limitu wpłat na IKZE w kolejnych latach). Końcowa wartość oszczędności (kapitał + odsetki) pomniejszona jest o 10% podatek zryczałtowany. Wyliczenia ulgi podatkowej dokonano przy założeniu 32% stawki podatkowej.

Niniejsza symulacja ma charakter wyłącznie informacyjny i nie jest ofertą ani propozycją nabycia produktu w rozumieniu przepisów prawa.”

Sobaka pogrzebana leży w magicznych 4,8% dokładanych co roq. Okazuje się, że o ile w 1 roku wpłacamy marne 4750 to po 28 latach powinniśmy wpłacać co już 16 800 !!! hahaha fajnie nie ?

Realnie bez owych 4,8 % będziemy mieli zamiast 300k przy założeniu oprocentowania 1,5% 164 000zł – 10% czyli ok 148 000 zł. Nie najgorzej ? Pewnie ale nie zapominajmy o inflacji. Co roku przecież za nasze pieniądze możemy kupić mniej…

Zakładając że inflacja będzie wynosiła 3% [średnia z ostatnich 5 lat] nasz 148000 stopnieje do 64 000.

Gratuluje ING marketingu….

Kontrola pornografi w internecie

Kolejny raz pod płaszczykiem walki z pornografią, hazardem i całym złem internetu próbuje się przepchnąć ustawowo cenzurę internetu. Cenzurę wprowadzaną na poziomie dostwaców usług. Była już ACTA, była ustawa hazardowa teraz kolejna próba ingerowania w tę sferę gdzie jeszcze trochę tej wolności i anonimowości pozostało. Ktoś powie – słuszna idea, chronimy dzieci i nałogowych hazardzistów, których rodziny nie mają co do garnka włożyć. Ten argument jest jednak w tym kontekście kompletnie chybiony. O ile treść jest słuszna o tyle forma budzi duże zastrzeżenia. Jest to tak jak by muchę zabijać poprzez rozpylenie nad osiedlem środków owadobójczych. Do tego aby chronić dzieci przed pornografią i internetowym diobłem NIE musimy mieć ustawy, nie musimy mieć cenzury na poziomie dostawców, nie musimy pozbawiać wszystkich prawa do wolności i prywatności.

Narzędzi, które można zastosować jest bardzo wiele, weźmy np. darmowe K9 ze stajni BlueCoat’a. Szybka i prosta instalacja na komputerze dziecka powoduje, że wszelkie niewłaściwe treści są blokowane. Jakie to są treści ? Otóż takie, które na podstawie danych z ogromnej ilości działających filtrów nie tylko darmowych ale i komercyjnych zostały przez użytkowników zgłoszone, skategoryzowane i zweryfikowane jako szkodliwe. Możemy też tworzyć własne reguły. Nasze rodzicielskie nie odgórne – państwowe. Możemy filtr wyłączyć na chwilę. Możemy mieć wpływ na to co będzie sklasyfikowane jako złe.

Jak to wygląda w wersji państwowej – tutaj właśnie o reguły chodzi. Czy zastanawialiście się na jakiej podstawie treści będą blokowane treści? Jakie będą cenzurowane, jakie przeglądane ? Znając speców od IT wybierających rozwiązania wdrażane w instytucjach państwowych będzie to pewnie klucz partyjny a realizacja wujka ze strony żony któregoś posła z komisji. Nie zdziwił bym się gdyby parcie na wprowadzenie cenzury internetu nie było wyłącznie rodzimym pomysłem. Suwerenność naszego państwa budzi od dłuższego czasu duże wątpliwości. Istnieje realna szansa że to któryś z naszych sojuszników uczknąć kawałek ciasta już mocno okrojonej naszej prywatności.

Jakie są niebezpieczeństwa ? Otóż filtrowanie i analiza ruchu na poziomie providerów daje do ręki narzędzie do wychwytywania pana Karola, który pobrał sobie film na obejrzenie którego aktualnie go nie stać w kinie. Do złapania za rękę Pani Krysi, która śledzi rolników szukających żony. Do sprawdzenia ilu z nas i kto konkretnie nie bardzo zgadza się na forach z linią jedynej słusznej partii. Generalnie co gdzie jak i dlaczego robi statystyczny Kowalski. Może zdradza żonę, a może kupuje nielegalnie leki z Ukrainy ? A może handluje na allegro i nie odprowadza podatku ?? Nie daj Boże obstawia zakłady lub gra w pokera. Oj nie ładnie panie Kowalski, niegrzecznie, na szczęście Pana anonimowość już się skończyła, witamy w nowym lepszym świecie.

Mój apel do ustawodawcy. Apel inżyniera zajmującego się na co dzień bezpieczeństwem w sieci. Nie tędzy droga. Chrońmy dzieci wzmacniając rodzinę dając jej narzędzia do tego aby mogli wybrać jak je wychować. Nie ma wpływów z hazardu ? Za mało podatków ? Nie traktujmy wszystkich jak dojnych krów i przestępców. Twórzcie politykę dla ludzi a nie przeciw nim. Nigdy jeszcze zaostrzone kontrole i prohibicja nie zatrzymały tego przeciw czemu były skierowane. Powodowały tylko jeszcze większy brak kontroli nad przestępcami i uderzały w zwykłych ludzi. Właściciel strony porno i kasyna online sobie poradzi. Zapłacimy my wszyscy za nowe systemy kontroli w podatkach i cenie internetu u providera.

Chiński smartfon z innej strony [na przykładzie lenovo s860] mobile security

Dziś krótko i na temat. Nie będę pisał czy warto czy nie warto sprowadzać z Chin smartfony bo na ten temat w sieci tematów jest tysiące. Napiszę o bezpieczeństwie i tym jak mnie mój świeżo sprowadzony zaskoczył.

Zwykle mając w ręku nowy telefon instaluję na nim firewall’a. Po co ? Na to pytanie mam nadzieję pod koniec tekstu będziecie znali odpowiedź. Tutaj czekała mnie pierwsza niespodzianka – w przypadku Lenovo s860 firewall dostałem na pokładzie. Zresztą nie tylko firewall ale i antywirus, privacy guard, bloker reklam, anti-spam – wszystko w jednej sympatycznej apce SECUREit. [Można sobie ją doinstalować ze sklepu]. Fajnie prawda ?

Zastanawia dlaczego telefon przeznaczony na rynek chiński jest lepiej wyposażony w narzędzia zapewniające bezpieczeństwo niż nasze rodzime smartfony ? Przecież Chiny słyną z kontroli a taki firewall by im tę kontrolę utrudniał… No właśnie. Pewnie jakiś skośnooki zadał sobie pytanie – co zrobić aby użytkownicy nie blokowali rodzimej, przaśnej inwigilacji instalując zassane od karłów reakcji firewalle. Postanowił tedy dać im produkt gotowy, ładny i funkcjonalny a co ważniejsze swojski. Podświadomie apelując do wewnętrznego lenia cichym podszeptem – po co masz się męczyć i instalować coś nowego jak masz tu wszystko czego Ci trzeba, a że trochę obawa, że podsłuchy, inwigilacja, nic to, to teorie spiskowe, nie wierz a nawet jeśli wierzysz to zignoruj, leniu 🙂 Zresztą wszyscy szpiegują, Zgniłe jabłka, Szajsungi i inne androidy też.

Na dowód ostatniego stwierdzenia w logach znajdziemy ciekawe informacje. Otóż do moich kontaktów potajemnie i wielokrotnie próbowała się dobrać aplikacja ‚klawiatura google’, trzy inne aplikacje próbowały wysyłać niewiadomojakie dane, większość zainstalowanych apek koniecznie chciała poznać moją lokalizację, uruchomić mikrofon lub kamerę itp itd.

W międzyczasie usługi google postanowiły uszczęśliwić mnie 20 komunikatami, mówiącymi że google chętnie zajmie się bezpieczeństwem mojego smartfona… Jakże to być może, że nie pozwalam googlom wiedzieć o mnie wszystkiego. Przecież przygotowali dla mnie specjalną aplikację gdzie mogę sobie wybrać jakie reklamy lubię ! Ileż oni pracy włożyli w analizę behawioralną czytając moje maile, strony jakie przeglądam, gdzie chodzę czego szukam… Dlaczego mam wysyłać swoje kontakty i prywatne zdjęcia do jakiejś chińskiej chmury gdy mogę je oddać w życzliwe ręce naszej, koszernej googlechmurki. Notabene na pokładzie s860 dostałem najlepszą na świecie przeglądarkę chrome [o polityce prywatności tejże napiszę kiedyś może jeszcze]

Kończąc, zwróćcie czasem uwagę na to jakie urządzenie nosicie ze sobą wszędzie i co to urządzenie robi. Nie dotyczy to tylko chińskich smartfonów ale wszystkich. A co robi ? Odbiera nam prywatność, zagląda do sypialni, łazienki, odwiedza znajomych, jeździ z nami na wakacje i do pracy.

Lwów, Ukraina cisza przed burzą.

Krótko o wyprawie na Ukrainę sprzed paru dni. Droga z Krakowa przez Rzeszów, Korczową, samochodem. Podróż minęła szybko i bez przygód, poza może przydługimi procedurami na granicy gdzie pomimo jednego auta przed nami przy wkraczaniu i żadnego przy wyjeździe traciliśmy ok 30-40 min. Budka celnika, Celnik, budka pogranicznika, pogranicznik, sołdat z bronią, budka sołdata, drugi sołdat pieczątki i jesteśmy na Ukrainie. Droga po ukraińskiej stronie aż do Lwowa niezła. W samym Lwowie przy centrum kocie łby i wądoły w których mogli by się chronić Lwowscy partyzanci. Cała trasa może 5 godzin.

Na miejscu stosunkowo dobry i niedrogi jak na polskie warunki hotel, dobre jedzenie [polecam soliankę] i spokój. Poza gromadzącymi się spontanicznie ludźmi śpiewającymi patriotyczne piosenki wojny nie widać. Życie toczy się jak w Polsce. Na ulicach kebaby, naganiacze dyskotekowi, rzesza turystów. Dysproporcji majątkowych też nie widać. Oczywiście można się poczuć jak Niemiec w Polsce ale bez przesady.

Dogadać się można po polsku, po rosyjsku i po angielsku. Ktoś kto miał w szkole rosyjski też sporo z ukraińskiego zrozumie.

Warto pozwiedzać, Lwów jest mały więc wszędzie blisko a co za tym idzie zwiedzać co się da 🙂 Klasyczne punkty – Wysoki zamek, opera, targ obok, cmentarz Łyczakowski. Przywieźć wiele się nie przywiezie bo cła etc. Można w aptece butelkę Vigoru na poprawę wigoru 🙂

Z informacji dla jadących – hrywny spokojnie się kupi na granicy podobnie jak zieloną kartę [50zł], Można sobie kamerki w necie z przejść zobaczyć i ocenić jakie kolejki. We Lwowie też się spokojnie po dobrym kursie naszą walutę wymieni.

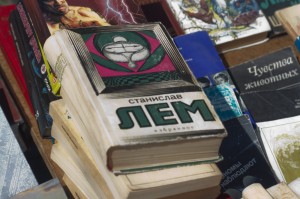

Z ciekawostek – w całym Lwowie ani sztuki broni nie widziałem, jakiejkolwiek, z nożami, antykami, buzdyganami zwykle obecnymi na pchlim targu włącznie. Można za to papier toaletowy z podobizną ulubionego prezydenta Rosiji lub Ukrainy kupić. Na placu z książkami za to niespodzianki – Kukła Prusa i Solaris Lema 🙂

Na pierwszym zdjęciu – rynek Lwowski i szisza bojs, 2 maładiecy w barwach narodowych paląc sziszę na mobliku 🙂